PERANCANGAN REPLIKASI BASIS DATA MYSQL DENGAN MEKANISME PENGAMANAN MENGGUNAKAN SSL ENCRYPTION

Abstract

Karena faktor pentingnya data dan informasi pada organisasi small medium business (SMB), maka diperlukan suatu replikasi basis data sehingga jika terjadi suatu keadaan force majure, organisasi tersebut tidak akan mengalami kehilangan data. Replikasi basis data ini melibatkan paling sedikit 2 sistem basis data yang terhubung dalam suatu jaringan komputer. Konsep CIA Triad yaitu Confidentiality, Integrity dan Availability, merupakan dasar keamanan untuk mengelola data dan informasi. Keterkaitan antara faktor replikasi data dan keamanan informasi sangat perlu diperhatikan untuk diteliti lebih lanjut sehingga diharapkan dapat meningkatkan faktor keamanan data dalam jaringan komputer.

Metodologi yang digunakan dalam penelitian ini yaitu dengan melakukan pengumpulan data terkait topik penelitian melalui studi pustaka, observasi, dan membuat pengujian di laboratorium dengan membuat simulasi replikasi basis data tanpa mekasnisme pengamanan dan melakukan pengujian keamanan komunikasinya kemudian membandingkannya dengan replikasi data dengan mekanisme pengamanan dengan SSL serta melakukan pengujian keamanan komunikasinya melalui proses penyadapan paket data yang dikirimkan dari server master dan server slave.

Hasil dari penelitian ini dapat disimpulkan yaitu replikasi basis data MySQL dengan tanpa mekanisme pengamanan SSL memunculkan celah kemanan karena pesan yang dikirimkan dalam bentuk pesan plain tidak tersantikan. Sedangkan melalui penambahan dukungan SSL telah memberikan manfaat keamanan terhadap replikasi basis data MySQL, hal ini dibuktikan bahwa hasil proses penyadapan pesan terlihat paket data yang dikomunikasikan dari server master ke server slave sudah dalam keadaan terenkripsi.

Kata Kunci : Replikasi basis data, MySQL, SSL Encryption.

Full Text:

PDFReferences

W. Stallings, Cryptography and Network Security Principles and Practice United States of America: Prentice Hall, 2011.

K. Graves, CEH : certified ethical hacker study guide. Indianapolis: Wiley Publishing, Inc., 2010.

A. Kadir, Pengenalan Sistem Informasi. Yogyakarta: Penerbit ANDI, 2003.

MySQL. (2012, 15 Oktober). Why MySQL? Available: http://www.mysql.com/why-mysql/

I. G. B. R. Putra, "Implemetasi MySQL Cluster Pada Basis Data Terdistribusi," Jurnal Elektronik Ilmu Komputer Universitas Udayana, vol. Volume 1, pp. 11-20, 2012.

T. A. Cinderatama, W. Yuwono, and R. Asmara, "Basis Data Terditribusi Untuk Aplikasi Kependudukan Berbasis Web," ed: http://repo.eepis-its.edu, 2011.

B. P. Dessyanto. (2012, 15 November). PERBANDINGAN KINERJA IP SEC DAN SSL. Available: http://repository.upnyk.ac.id/1971/

M. Bhiogade, "Secure Socket Layer," Informing Science + IT Education Conference pp. 0085-0090, 2002.

A. Kurniawan, Network Forensics Panduan Analisis dan Investigasi Paket Data Jaringan Menggunakan Wireshark. Yogyakarta: Penerbit Andi, 2012.

DOI: http://dx.doi.org/10.26555/jifo.v8i1.a2081

Refbacks

- There are currently no refbacks.

Copyright (c) 2015 Jurnal Informatika

This work is licensed under a Creative Commons Attribution 4.0 International License.

____________________________________

JURNAL INFORMATIKA

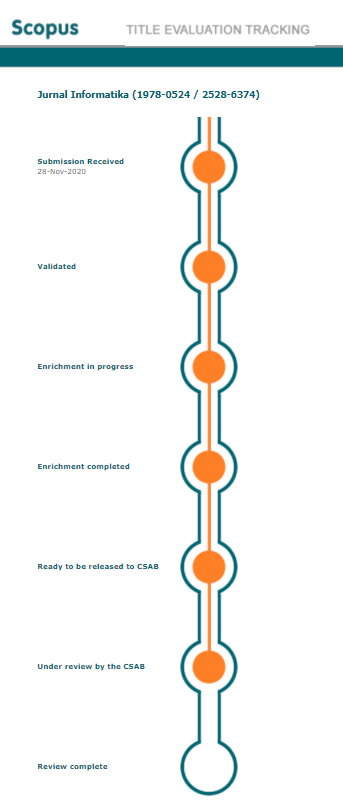

ISSN :Â 1978-0524 (print) | 2528-6374 (online)

This work is licensed under a Creative Commons Attribution-ShareAlike 4.0 International License.